Apresentamos hoje para todos os nossos visitantes um codificador ROT13, basta você informar o texto ou numeração que deseja codificar e depois clicar em DECODER. Após a nossa ferramenta nós vamos trazer diversas explicações e vídeos a respeito de codificação ROT13.

O ROT-13 é um tipo de criptografia bastante simples e útil para aplicações que não precisam de grande funcionalidade criptográfica. Isso porque o método de codificação ROT-13 não garante uma grande segurança das informações, o que pode ser muito ruim para aplicações que precisam de uma segurança maior e mais complexa.

Neste post, falaremos tudo que você precisa saber sobre o ROT-13, incluindo o que é, para que serve, quais são as principais aplicações e funcionalidades. Além disso, falaremos sobre criptografia e outros detalhes importantes sobre o assunto. Confira tudo isso a seguir e muito mais.

O que é ROT-13?

Como já mencionamos, o ROT-13 é um tipo de criptografia simples que pode ser utilizada para determinados textos eletrônicos que não sejam lidos em certas situações, como uma distração ou um acidente. O nome ROT-13 vem do nome original em inglês, que é “ROTale by 13 places“, que é o mesmo que “ROTacionar 13 posições“.

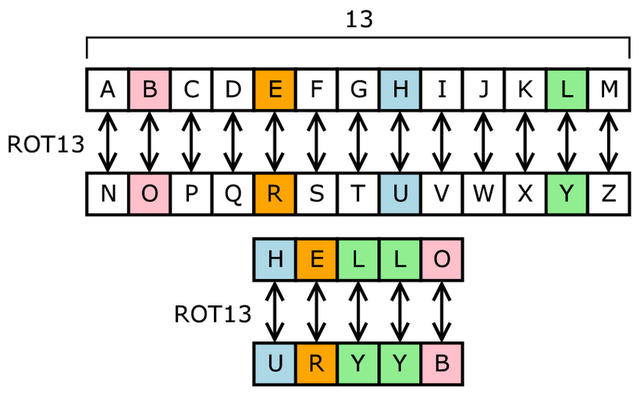

Falamos que o ROT-13 é um tipo de criptografia simples justamente por não ser muito seguro em relação as informações codificadas. Neste método de criptografia, o texto original pode ser codificado e decodificado apenas com uma tabela simples de letras com posições invertidas. O número 13 se dá pelo simples fato de que a codificação ocorre pela troca de 13 letras do alfabeto latino básico, isso significa as letras de A a Z, incluindo K, Y e W. Sendo assim, temos um número de 26 letras, que divididas por dois é igual ao número 13.

A codificação do ROT-13 é a simples rotação ou inversão das letras desse alfabeto. Quando o alfabeto chega a letra de posição 13ª, a segunda metade é utilizada para a troca das letras da primeira metade. Sendo assim, é muito fácil desfazer a codificação ROT-13. A partir de uma tabela simples, qualquer pessoa pode codificar ou decodificar uma informação sem grandes esforços.

Por essa razão, o algoritmo de criptografia não oferece nenhuma segurança virtual em relação aos dados codificados. O que faz com que o ROT-13 seja comumente citado como um exemplo bastante canônico do que seria uma criptografia fraca. Além disso, o ROT-13 também é citado como exemplo simples de criptografia para quem está começando a se aventurar por esse assunto.

Embora a criptografia do ROT-13 seja muito simples e de fácil decodificação, ela é bastante utilizada em aplicações simples, como a proteção de endereços de email. Nesse caso, o método pode ser utilizado para evitar os chamados SPAM, ou ainda para proteger determinadas mensagens enviadas por remetentes que querem expor comentários ou acusações.

Por essa função simples e bastante útil, o ROT-13 é muito utilizado em fóruns e grupos de discussão com a finalidade de impedir ofensas entre usuários. Nesse caso, o método identifica determinadas palavras e as codifica para que elas não sejam lidas pelos usuários. No entanto, caso o usuário conheça a codificação ROT-13, ele poderá decodificar o texto original facilmente.

Em se tratando de termos técnicos, o método ROT-13 constitui uma cifra de César, que é uma modalidade de codificação utilizada pelo imperador romano César. Nesta cifra, é feito apenas a troca de determinados algoritmos por outros, constituindo uma criptografia simples. Um modelo mais rudimentar e mais complexo do ROT-13 foi criado para oferecer mais segurança na codificação. Esse modelo pouco conhecido foi chamado de ROT-47, tendo como base os caracteres ASCII e 47 passos no total.

Para que serve o ROT-13?

Por ser um método bem simples de criptografia, o ROT-13 é aplicável em situações simples que não exigem grande codificação de dados. Como já mencionamos, esse método é mais utilizado para impedir que uma pessoa leia algo ofensivo em fóruns e grupos de discussão, ou ainda para impedir que por descuido alguém acabe lendo informações privadas. Mas o método não é aplicável a informações confidenciais de órgãos governamentais e nem nada desse tipo.

A tecnologia ROT-13 é mais utilizada por emails, usuários, fóruns, grupos de discussão, entre outras aplicações onde é necessário esconder informações. Além disso, o método é aplicável apenas para quem deseja decodificar a informação de forma rápida e fácil.

Como funciona o ROT-13?

Para que você entenda um pouco mais sobre esse método de codificação, faremos a seguir alguns exemplos a partir de uma tabela utilizada para a codificação por meio do ROT-13. Tudo que você precisará fazer para codificar qualquer informação em ROT-13 é pegar letra por letra na tabela de referência e trocar pela letra correspondente. Confira a seguir a tabela e o exemplo de como é feito a conversão:

| Letra referencial | Letra de conversão | Letra referencial | Letra de conversão |

| A | N | H | U |

| B | O | I | V |

| C | P | J | W |

| D | Q | K | X |

| E | R | L | Y |

| F | S | M | Z |

| G | T | — | — |

Seguindo a tabela acima, podemos realizar as seguintes conversões:

- Internet: VAGREARG

- Criptografia: PEVCGBTENSVN

- Segurança de dados: FRTHENAPN QR QNQBF

- Informações importantes: VASBEZNPBRF VZCBEGNAGRF

Qual a importância de criptografar dados?

Mesmo uma criptografia simples como o ROT-13 pode ser bastante útil em suas aplicações do dia a dia. As aplicações que mais exigem criptografia, seja ela simples ou complexa, são quando dados estão em trânsito ou em repouso. Nas duas situações, há uma certa vulnerabilidade dos dados serem lidos e acessados por qualquer pessoa.

Quando os dados estão em trânsito, entendemos que uma informação está sendo processada e enviada por meio da internet, como ocorre no envio de email ou ainda no envio de um dado para um dispositivo móvel, por exemplo. Já na situação em repouso, as informações em formato de dados são armazenadas em um dispositivo que fica integrado a um disco rígido. Nos dois casos, as informações podem ser visualizadas facilmente por qualquer pessoa que consiga acessar o dispositivo ou uma conta de usuário.

Sendo assim, se você tem a necessidade de manter arquivos seguros e informações autênticas, é recomendado utilizar criptografias fortes, como a SHA-3, ou até mesmo outras modalidades do SHA que são mais fracas, porém mais fortes que o ROT-13. No caso de informações que não podem ser lidas automaticamente, mas que não exigem tanta segurança, as criptografias simples como o ROT-13 são mais indicadas.